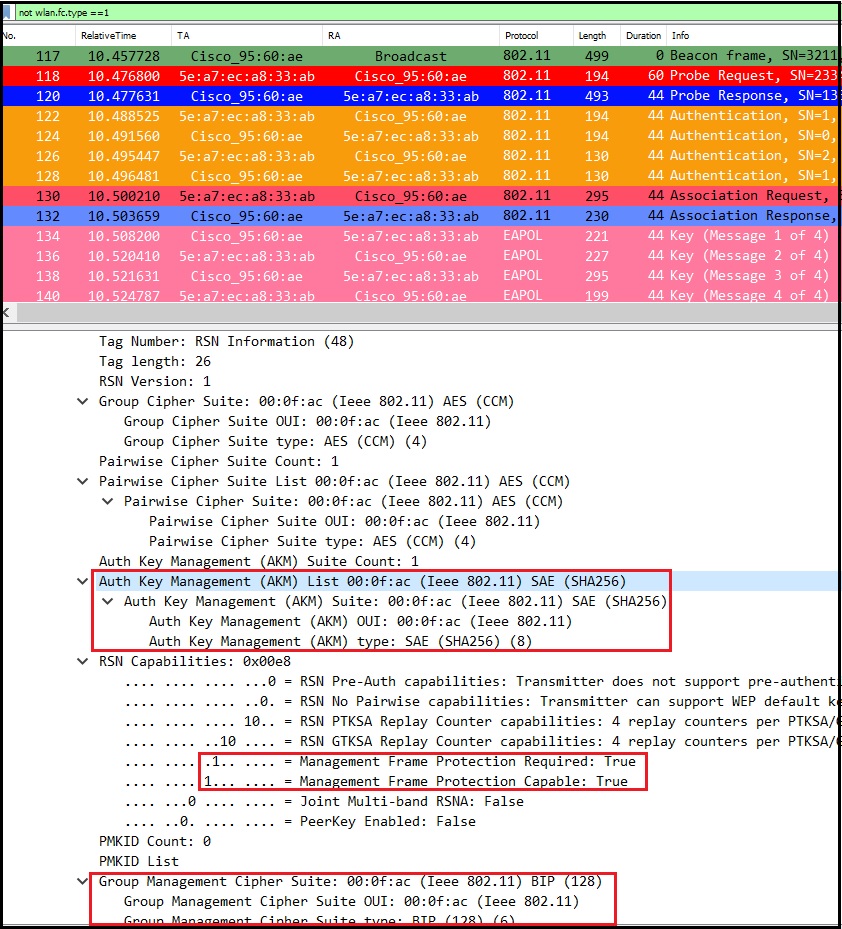

Wie bringe ich dem LANCOM L-321agn R2 die Ausstrahlung der "Group Management Cipher Suite"-Informationen im WLAN-Beacon bei? Damit der Wireless Access Point die Ausstrahlung von "group addressed robust management frames" mit dem BIP-CMAC-128 (Suite Type:=6) aka AES-CMAC-128 schützt?

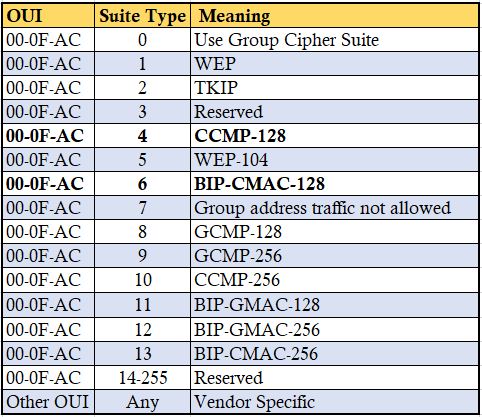

Gar nicht. So lange der Group Management Cipher BIP-CMAC-128 ist, läßt das LANCOM sie fort, weil das der Default ist, falls PMF aktiv ist. Das Problem ist, daß diese Angabe im RSNE hinter der PMK-Liste steht (die eine variable Länge hat), und diverse Clients kommen mit einem fixen Element hinter einem Element variabler Länge im RSNE ins Schleudern. Das Weglassen des Group Management Cipher, so lange er BIP-CMAC-128 ist, hat sich seinerzeit nach einigen Tests als die Variante mit dem geringsten Interop-Problemen erwiesen.

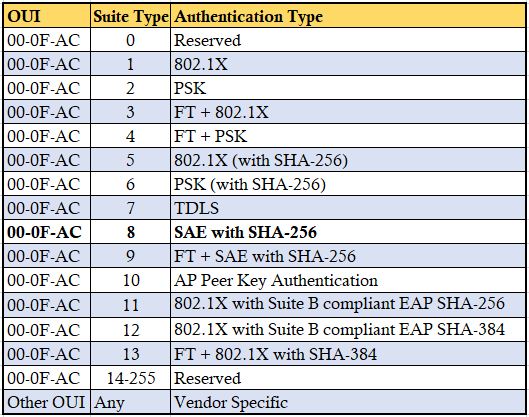

Siehe IEEE 802.11-2016, Abschnitt 9.4.2.25.2:

In an RSNA with management frame protection enabled, the cipher suite selector 00-0F-AC:6 (BIP-CMAC-

128) is the default group cipher suite for Management frames when the Group Management Cipher Suite

field is not included in the RSNE.

Falls sich das wirklich als Problem mit den Network-Manager erweisen sollte, beschwere Dich bei dessen Entwicklern. LANCOM-intern ist übrigens mit einem WPAsupplicant unter Linux als Gegenstelle getestet worden, aber ohne störenden NetworkManager obendrauf. Ich verabscheue persönlich das ganze Poettering/systemd/pulseaudio/networkmanager-Gedöns. Der WPA-supplicant an sich kommt damit klar und ist von Jouni Malinen geschrieben, der - überspitzt formuliert - die eine Hälfte des IEEE-Untergremiums ist, das sich um 802.11-Security kümmert.